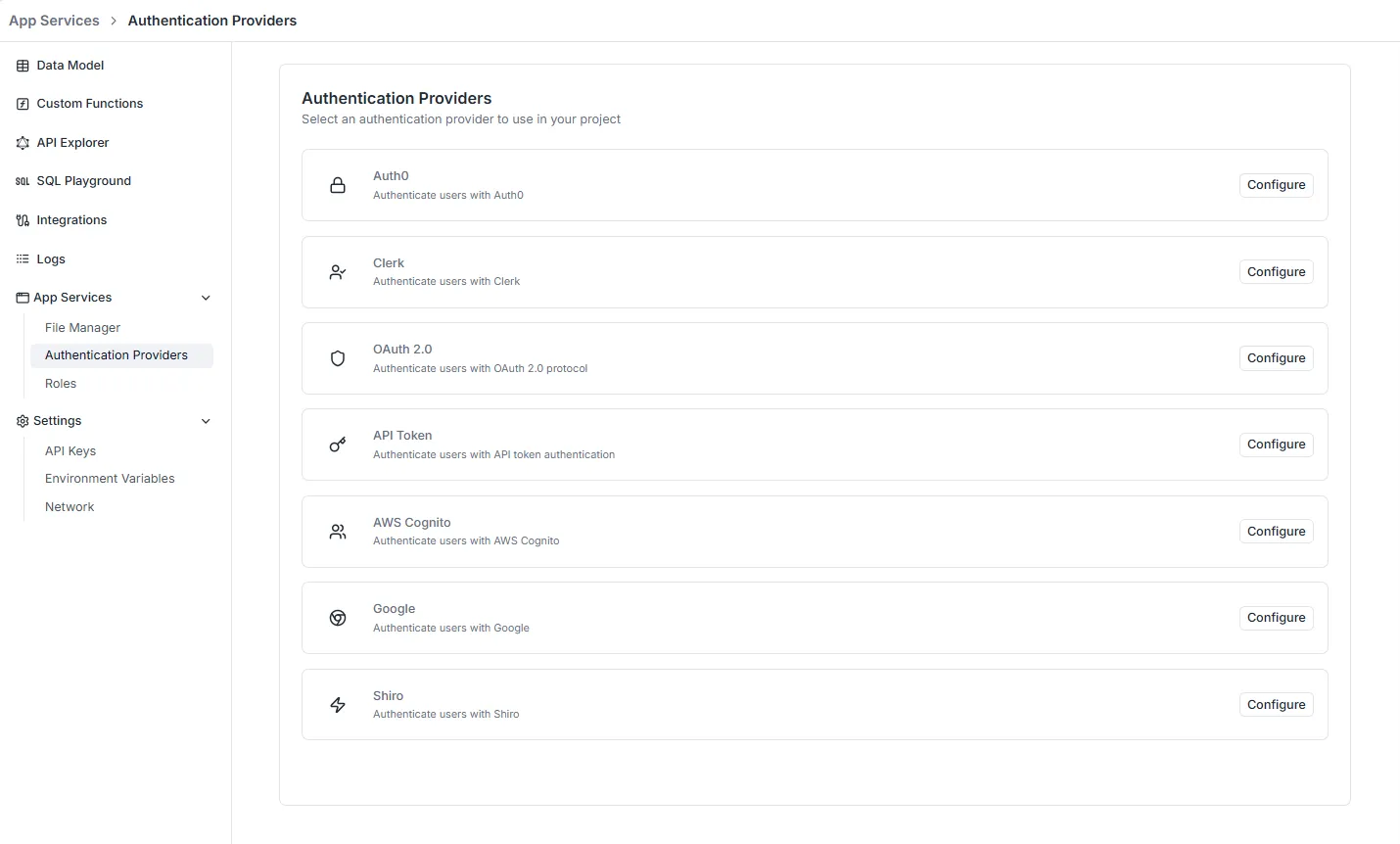

Provedores de Autenticação

A seção Provedores de Autenticação permite que você proteja seu aplicativo configurando vários métodos de login e serviços de identidade. Você pode gerenciar como os usuários se inscrevem, fazem login e validam suas sessões.

Para acessar esta seção, navegue até Serviços do Aplicativo > Provedores de Autenticação na barra lateral esquerda.

Provedores Disponíveis

Seção intitulada “Provedores Disponíveis”A plataforma atualmente suporta as seguintes estratégias de autenticação:

- Auth0 (Plataforma de Identidade Gerenciada)

- Clerk (Gerenciamento de Usuários e Autenticação)

- OAuth 2.0 (Protocolo Genérico)

- API Token (Autenticação por Token Personalizado)

- AWS Cognito (Serviço de Identidade da Amazon)

- Google (Login Social)

- Shiro (Framework Apache Shiro)

Detalhes de Configuração

Seção intitulada “Detalhes de Configuração”Para configurar um provedor, clique no botão Configurar ao lado do serviço desejado. Abaixo estão os requisitos de configuração para os provedores suportados:

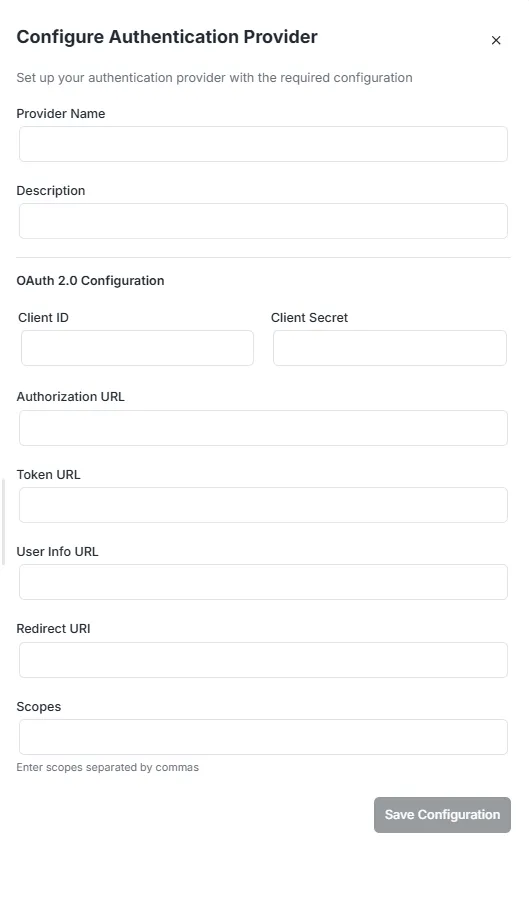

1. OAuth 2.0

Seção intitulada “1. OAuth 2.0”Use esta opção para conectar qualquer provedor de identidade genérico compatível com OAuth 2.0.

- Client ID & Client Secret: As credenciais obtidas do seu provedor OAuth externo.

- Authorization URL: O endpoint para onde o usuário é redirecionado para fazer login.

- Token URL: O endpoint usado para trocar o código de autorização por um token de acesso.

- User Info URL: O endpoint para buscar as informações do perfil do usuário.

- Redirect URI: A URL de retorno de chamada em seu aplicativo para onde o usuário é retornado após o login.

- Scopes: Defina as permissões solicitadas (separadas por vírgula).

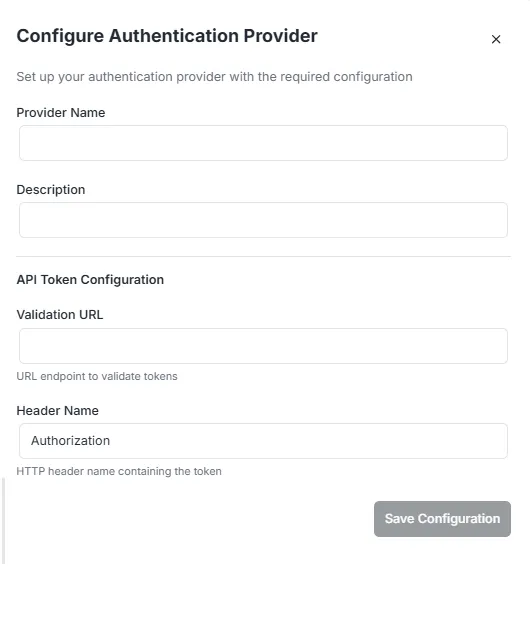

2. API Token

Seção intitulada “2. API Token”Use isso para comunicação servidor a servidor ou fluxos de autenticação personalizados envolvendo um endpoint de validação.

- Validation URL: O endpoint externo que o sistema chamará para verificar a valididade do token fornecido.

- Header Name: A chave do cabeçalho HTTP onde o token é esperado (o padrão é

Authorization).

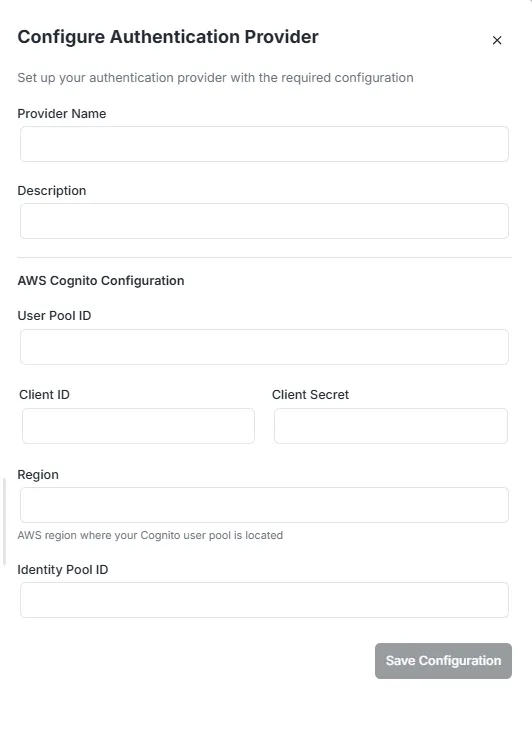

3. AWS Cognito

Seção intitulada “3. AWS Cognito”Integre diretamente com os Pools de Usuários do Amazon Cognito.

- User Pool ID: O ID do Pool de Usuários do Cognito onde seus usuários estão armazenados.

- Client ID & Client Secret: As credenciais do cliente do aplicativo geradas no Console da AWS.

- Region: A região da AWS onde seu Pool de Usuários está localizado (por exemplo,

us-east-1). - Identity Pool ID: (Opcional) Obrigatório se você estiver usando Identidades Federadas da AWS.

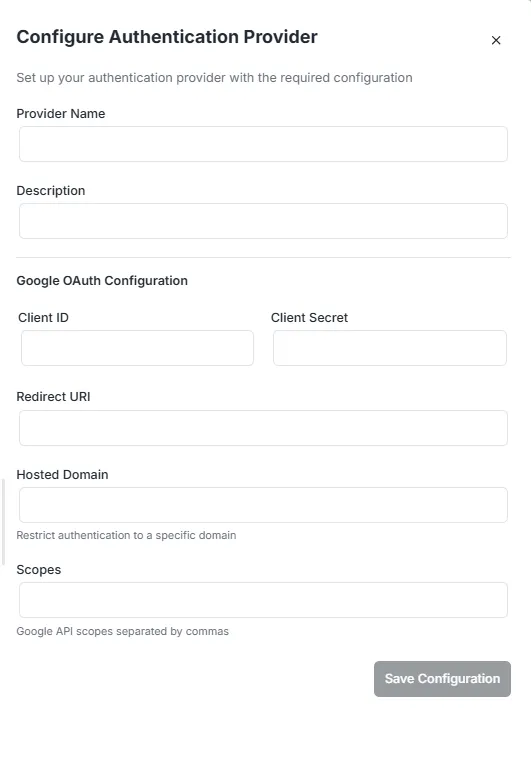

4. Google

Seção intitulada “4. Google”Habilite o login social usando contas do Google.

- Client ID & Client Secret: Credenciais geradas no Google Cloud Console (IDs de cliente OAuth 2.0).

- Redirect URI: A URL de retorno de chamada para seu aplicativo.

- Hosted Domain: (Opcional) Restrinja o login a usuários de um domínio específico do Google Workspace (por exemplo,

suaempresa.com). - Scopes: Permissões solicitadas da conta do Google do usuário.

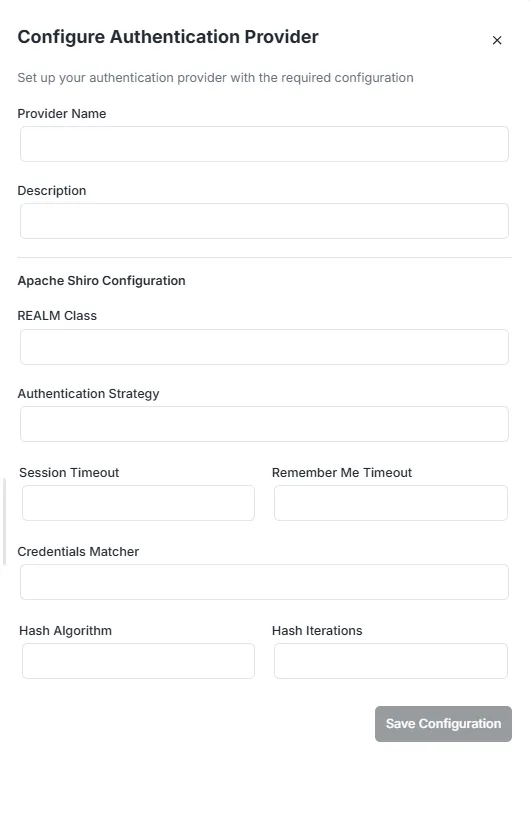

5. Apache Shiro

Seção intitulada “5. Apache Shiro”Configure a autenticação corporativa avançada usando o framework de segurança Apache Shiro.

- REALM Class: O nome de classe totalmente qualificado do seu Realm Shiro personalizado.

- Authentication Strategy: Define como as tentativas de autenticação são verificadas.

- Session & Timeout: Configure a duração de

Session TimeouteRemember Me Timeout. - Hashing: Defina os parâmetros de segurança, incluindo

Credentials Matcher,Hash Algorithm(por exemplo, SHA-256) eHash Iterations.